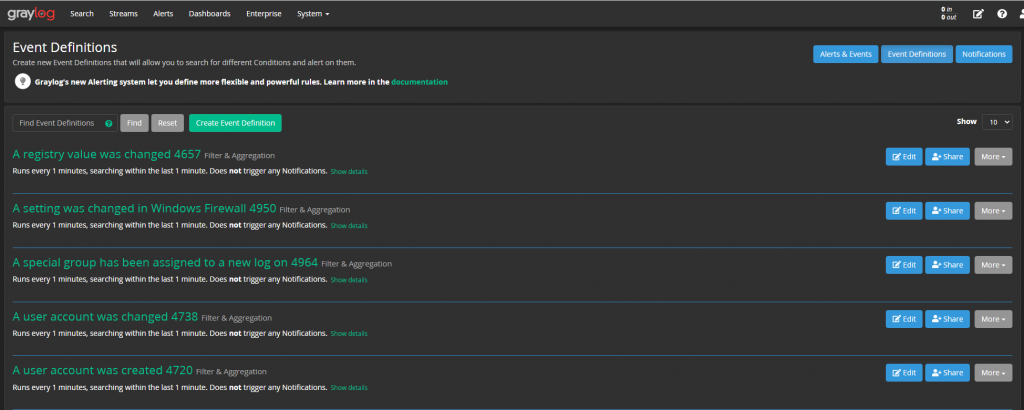

L’intenzione è quella di fare una lista di eventi importanti. Ci sono molti siti che elencano gli eventID, ma non sempre sono spiegati chiaramente per i non addetti ai lavori. La lista non è in ordine di importanza.

4625 – Accesso Negato – Guarda il tipo per maggiori info oppure guarda qui https://docs.microsoft.com/it-it/windows/security/threat-protection/auditing/event-4625

4625 tipo 2 – Modo intereattivo via console

4625 tipo 3 – Via rete (NLA)

4625 tipo 5 – Un servizio ha tentato di startare con credenziali errate

4625 tipo 7 – La macchina era in lock (windows+L) ma la password inserita è sbagliata

4625 tipo 10 – RDP o TS

4624 – Accesso consentito – Guarda il tipo per maggiori info oppure guarda qui https://docs.microsoft.com/it-it/windows/security/threat-protection/auditing/event-4624 – Nota che se il campo ‘Elevated Token’ è uguale a 1 significa che è entrato un account con privilegi amministrativi

4624 tipo 2 – Modo intereattivo via console

4624 tipo 3 – Via rete (NLA)

4624 tipo 5 – Un servizio con credenziali corrette è partito

4624 tipo 7 – La macchina era in lock (windows+L) ed è stata sbloccata

4624 tipo 10 – Accesso RDP o TS

4720 – Creazione di un nuovo utente

4649 – Questo evento indica che è stato rilevato un attacco di riesecuzione Kerberos: una richiesta è stata ricevuta due volte con informazioni identiche. Questa condizione potrebbe essere causata da una configurazione errata della rete. Questo evento può essere un segno di un attacco di riesecuzione Kerberos o, tra l’altro, problemi di configurazione dei dispositivi di rete o di routing. In entrambi i casi, è consigliabile attivare un avviso e analizzare il motivo per cui l’evento è stato generato

5148 – La Windows Filtering Platform ha rilevato un attacco DoS ed è entrata in modalità difensiva. i pacchetti associati a questo attacco verranno eliminati. (evento raro) Questo evento può essere un segno di un attacco DoS ICMP o, tra l’altro, problemi correlati all’hardware o ai dispositivi di rete. In entrambi i casi, è consigliabile attivare un avviso e analizzare il motivo per cui l’evento è stato generato.

1102 – L’audit log è stato cancellato

4621 – Sistema ripristinato dall’amministratore da CrashOnAuditFail. Gli utenti che non sono amministratori potranno accedere. È possibile che alcune attività controllabili non siano state registrate.

4794 – tentativo di impostare la password di amministratore della modalità ripristino servizi directory

Microsoft ha pubblicato una lista di event id ordinata per criticità a questo link: https://docs.microsoft.com/it-it/windows-server/identity/ad-ds/plan/appendix-l–events-to-monitor